Resumen

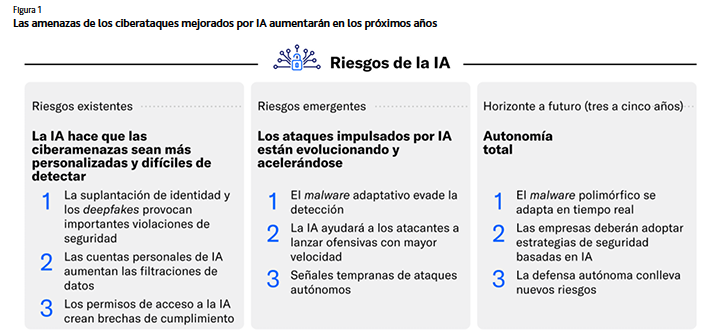

El riesgo cibernético aumentará a lo largo de 2026 a medida que los atacantes exploten herramientas de inteligencia artificial (IA) cada vez más eficaces para mejorar sus tácticas. Si bien los ataques impulsados por IA aún se encuentran en una fase incipiente, las primeras señales apuntan a plataformas capaces de lanzar ataques automatizados a gran escala y malwareque se adapta dinámicamente para evadir la detección. Por su parte, los defensores utilizan herramientas de IA para identificar vulnerabilidades antes de que los adversarios puedan explotarlas. A medida que la tecnología avance, se intensificará el continuo juego estratégico entre atacantes y defensores, lo que transformará el panorama de ciberseguridad.

Está surgiendo una nueva era de amenazas adaptativas de rápida evolución. La IA ya ha hecho que los ataques de suplantación de identidad (phishing) sean más convincentes. Sin embargo, a medida que las empresas integren más profundamente la IA en sus flujos de trabajo, las amenazas existentes, como las inyecciones de instrucciones (prompt injections) y el envenenamiento del modelo (model poisoning), serán más frecuentes y pronunciadas. El auge de los sistemas de IA agente, capaces de realizar una serie de tareas autónomas, también aumenta el potencial de comportamiento impredecible y acumulación de errores, y complicará la detección de ciberamenazas y la respuesta a ellas.

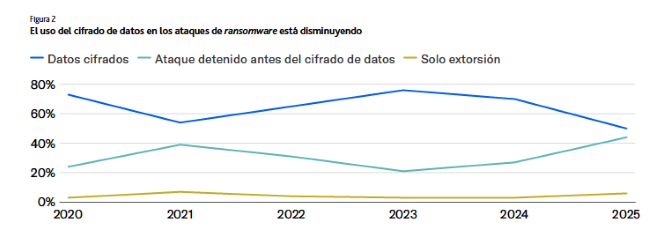

El ransomware se debilita en las empresas más pequeñas. Los ataques de ransomware suelen tener el mayor impacto crediticio debido a que pueden provocar una grave interrupción del negocio. El éxito del cifrado de datos mediante ransomware disminuyó en 2025 entre las pequeñas y medianas empresas (pymes). Sin embargo, las entidades más grandes permanecen expuestas. Sus complejas redes dificultan la prevención y su elevada capacidad para pagar grandes rescates aumenta su atractivo para los atacantes.

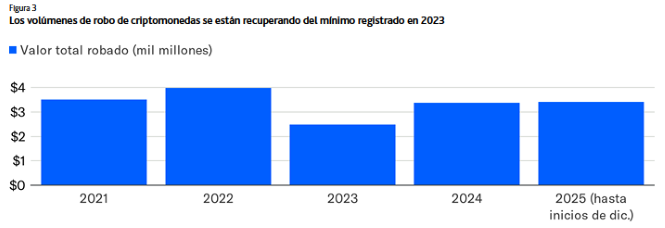

El aumento del robo de criptomonedas expone las debilidades de seguridad ante la creciente adopción institucional. Las plataformas de intercambio de criptomonedas y de finanzas descentralizadas (DeFi, en inglés) sufrieron importantes vulneraciones y pérdidas financieras en 2025. Algunos ciberataques se dirigieron a aplicaciones creadas en plataformas de cadenas de bloques (blockchain) y aprovecharon las fallas en la codificación de transacciones y contratos inteligentes. Otros ocurrieron fuera de la cadena (off-chain) y apuntaron a las debilidades en el almacenamiento y la gestión de criptoactivos.

Las interrupciones de la computación en la nube revelan riesgos sistémicos. Las recientes interrupciones en los proveedores de servicios en la nube (Amazon.com, Inc., A1 positiva) y Azure (Microsoft Corporation, Aaa estable), y en la empresa de seguridad de internet Cloudflare provocaron disrupciones generalizadas y resaltaron la complejidad operativa de los entornos en la nube. Las fallas fueron más técnicas que maliciosas, pero subrayan el potencial de un impacto catastrófico si los atacantes los explotan.

El impulso global para armonizar las normas de ciberseguridad enfrenta desafíos. La creciente heterogeneidad de normas de ciberseguridad en todas las jurisdicciones está creando una complejidad operativa para las empresas globales a medida que enfrentan requisitos superpuestos y riesgos de cumplimiento. Las iniciativas globales tienen como objetivo armonizar las normas y reducir la duplicación. Sin embargo, el progreso es lento.

Está surgiendo una nueva era de amenazas adaptativas de rápida evolución

El uso de la IA supondrá una creciente amenaza para las organizaciones en 2026. Durante los últimos meses, la IA ha ampliado las técnicas existentes de ciberataque en lugar de introducir otras completamente nuevas, ha hecho que las campañas de suplantación de identidad sean más convincentes y ha permitido las estafas de deepfake. El consenso de la industria es que aún no se ha atribuido plenamente ninguna vulneración importante a la innovación impulsada por IA, pero a medida que los ataques se vuelvan más rápidos y escalables, las empresas que no inviertan en defensas basadas en IA serán cada vez más vulnerables.

Los avances en IA sugieren que, en los próximos años, los atacantes podrán utilizar malware que reescriba su propio código, aproveche las fallas de seguridad previamente desconocidas y lance campañas automatizadas contra miles de objetivos simultáneamente. Una preocupación creciente es el uso de la IA para automatizar el descubrimiento de vulnerabilidades —escaneando continuamente las redes y las aplicaciones en busca de fallas, como parches faltantes o configuraciones incorrectas— a una escala y velocidad que superen la capacidad de los defensores para remediarlas. Si bien también hay herramientas similares que pueden ayudar a los defensores a identificar debilidades, la corrección suele requerir una planificación y ejecución prolongadas.

Junto con la ingeniería social y la suplantación de identidad basadas en IA, estos avances hacen que la detección y la respuesta rápidas sean fundamentales. Las organizaciones que inviertan en herramientas de seguridad basadas en IA, con detección avanzada de anomalías y respuestas automatizadas, estarán mejor posicionadas para mitigar riesgos financieros y operativos.

Fuente: Moody’s Ratings

Las soluciones de defensa basadas en IA no son definitivas: introducen nuevos riesgos y requieren una gobernanza sólida. Sin embargo, en una era de ciberdelincuencia impulsada por IA, las empresas que se basan únicamente en procesos manuales se quedarán atrás, lo que aumentará su exposición a costosas vulneraciones.

Cómo aumentarán los riesgos de la IA en los próximos cinco años Riesgos de la IA en la actualidad:

Fraude: la IA generativa está transformando los ataques de suplantación de identidad al permitir campañas altamente personalizadas y convincentes que evaden los métodos de detección tradicionales y aumentan significativamente las tasas de éxito. Más allá de los correos electrónicos y los mensajes de texto, la tecnología deepfake basada en IA puede producir suplantaciones realistas de audio y video de personas de confianza, lo que aumenta la eficacia de la ingeniería social.

Filtración de datos: la encuesta cibernética de Moody’s de 2025 revela que solo el 29% de las organizaciones globales siguen el top 10 para aplicaciones de grandes modelos de lenguaje (LLM, por sus siglas en inglés) del Proyecto abierto de seguridad de aplicaciones a nivel mundial (OWASP, por sus siglas en inglés) —un estándar ampliamente reconocido para el desarrollo seguro de la IA—. Un componente fundamental de estas directrices aborda los riesgos de la filtración de datos confidenciales, incluida la divulgación no intencionada de información privada o confidencial a través de resultados de modelos o integraciones inseguras. Esta brecha subraya la necesidad urgente de una sólida gobernanza de la IA.

Brechas en el control de acceso: las aplicaciones de IA a menudo requieren amplios permisos y acceso a datos confidenciales para ofrecer una funcionalidad óptima. Sin embargo, un acceso tan amplio puede crear vulnerabilidades aprovechables. Por ejemplo, no restringir el acceso de un chatbot de IA a datos sensibles de la nómina podría hacer que esa información sea fácilmente localizable por empleados que no deberían tener acceso, lo que expondría a la organización a riesgos significativos de cumplimiento y privacidad.

Envenenamiento por IA: durante el entrenamiento, los adversarios pueden inyectar datos maliciosos o engañosos en los datos de entrenamiento de LLM para comprometer la integridad del modelo y de los agentes que dependen de él. La etapa de entrenamiento suele ser de difícil acceso para los atacantes externos debido a los estrictos controles y la infraestructura especializada. Sin embargo, las amenazas internas o las fuentes de datos comprometidas aún pueden crear oportunidades. Una vez inyectadas, estas manipulaciones pueden distorsionar los resultados, incorporar vulnerabilidades ocultas o introducir puertas traseras que permanecen inactivas hasta que se activan. Estas fallas pueden llevar a predicciones sesgadas, decisiones incorrectas o debilidades aprovechables en entornos operativos donde funcionan los modelos de IA para respaldar aplicaciones y procesos empresariales del mundo real. El envenenamiento por IA es particularmente peligroso porque suele ocurrir en etapas iniciales —antes de la implementación—, lo que dificulta su detección y remediación.

Riesgos emergentes de la IA:

Malware basado en IA: a finales de 2025, Google descubrió familias de software malicioso, como PROMPTFLUX y PROMPTSTEAL, que utilizan la IA para generar malware de forma dinámica y modificar el código que puede eludir las técnicas de detección tradicionales.

Flujos de trabajo de ataques acelerados por IA: la automatización impulsada por la IA reduce el tiempo que los atacantes necesitan para encontrar y aprovechar las debilidades, lo que reduce el tiempo de respuesta de los defensores.

Mayor autonomía: en noviembre pasado, Anthropic, una empresa líder en investigación de IA, afirmó que su modelo Claude se utilizaba para automatizar entre el 80% y el 90% de una campaña de ciberespionaje. La declaración originó un debate significativo en la comunidad de IA y ciberseguridad. Algunos expertos cuestionaron el nivel de autonomía descrito y citaron una transparencia limitada y evidencia de una participación humana considerable durante la operación.

Próximos tres a cinco años:

Amenazas autónomas: es probable que el malware basado en IA sea capaz de autoadaptarse de forma continua. Este malware aprenderá de los intentos de detección y modificará de forma autónoma su código y sus patrones de comportamiento en tiempo real, lo que hará que las defensas estáticas, como los escudos antivirus y los cortafuegos, queden obsoletas. Las organizaciones deberán adoptar sistemas dinámicos de detección y respuesta de amenazas impulsados por IA que puedan anticipar y contrarrestar las cambiantes estrategias de ataque.

Barreras defensivas: la ciberdefensa avanzará hacia una mayor autonomía, y los sistemas de IA asumirán funciones de toma de decisiones más amplias. Estos sistemas podrán detectar anomalías, aislar los activos comprometidos e iniciar tareas de remediación sin intervención humana. Si bien esto promete tiempos de respuesta más rápidos, también presenta riesgos, ya que la automatización descontrolada podría provocar fallas en cadena o incluso la explotación por parte de los adversarios. La futura arquitectura de seguridad deberá incorporar la supervisión humana y mecanismos a prueba de fallas para garantizar la resiliencia y la responsabilidad en entornos autónomos.

Dinámica en evolución: la próxima fase de ciberseguridad probablemente implicará una adaptación continua por parte de atacantes y defensores. Es probable que los atacantes utilicen la IA para innovar a mayor velocidad y escala, lo que obligará a las organizaciones a adoptar estrategias de seguridad basadas en IA, centradas en adaptabilidad, análisis predictivo y resiliencia.

El “ransomware” se debilita en las empresas más pequeñas

El ransomware sigue siendo una ciberamenaza de primer nivel, pero su impacto varía según el tamaño de la organización. Las pymes son cada vez más capaces de prevenir el cifrado y restaurar los sistemas con rapidez, lo que reduce las disrupciones operativas. Para las grandes empresas —la mayoría de los emisores calificados por Moody’s—, los beneficios de mejorar las defensas son menos evidentes. Su tamaño y la complejidad de su red crean puntos ciegos que aprovechan los atacantes, quienes los dejan expuestos a costosas interrupciones operativas y daños a su reputación, a pesar de grandes inversiones en ciberseguridad.

De acuerdo con Sophos, proveedor de soluciones de ciberseguridad, alrededor del 44% de los intentos de ransomware en 2025 se detectaron y se detuvieron antes de que pudiera realizarse el cifrado, frente al 27% registrado en 2024. El mayor éxito defensivo probablemente refleje la ventaja de la inversión en herramientas de detección y estrategias defensivas. Nuestra encuesta cibernética de 2025 reveló que el 40% de los emisores planeaba aumentar el número de empleados especializados en ciberseguridad en los próximos 12 meses, mientras que solo el 1% esperaba reducciones. Si bien el número de empleados por sí solo no garantiza el éxito, los equipos más grandes permiten una detección y respuesta más rápidas, que son factores críticos para interceptar posibles ataques. Unit 42 de Palo Alto Networks, una empresa de inteligencia de amenazas de ciberseguridad y respuesta a incidentes, también descubrió que casi la mitad (49.5%) de las organizaciones restauraron los sistemas a partir de copias de seguridad en 2024, frente a solo el 11% en 2022. Si bien las copias de seguridad no impiden el cifrado, su creciente uso refleja un mayor compromiso con la resiliencia. Las opciones de recuperación disminuyen el incentivo para pagar rescates y, combinadas con una mejor detección, desplazan el equilibrio de poder lejos de los atacantes.

Si bien el cifrado sigue siendo la táctica dominante, su control se está debilitando. Según Sophos, solo el 50% de los ataques de ransomware en 2025 involucraron el cifrado, frente al 70% registrado en 2024. Por el contrario, los casos de solo extorsión se duplicaron hasta alcanzar aproximadamente el 6%. Sin embargo, las ganancias no se distribuyeron de manera uniforme. Sophos descubrió que las empresas con 3,000-5,000 empleados seguían experimentando cifrado en el 65% de los incidentes de ransomware, una cifra muy superior a la de las entidades más pequeñas. Las grandes organizaciones han invertido mucho en herramientas de detección y estrategias de respaldo, pero la complejidad de su red ralentiza la respuesta y crea brechas que pueden aprovecharse.

Por el contrario, las empresas medianas con 1,001-3,000 empleados parecen ocupar un “punto óptimo”: lo suficientemente grandes como para implementar ciberdefensas avanzadas, pero no tan complejas como para dificultar la detección y respuesta. Estas empresas tuvieron más éxito para mitigar el impacto del ransomware: bloquearon el cifrado, impidieron la exfiltración de datos y evitaron la extorsión.

El aumento del robo de criptomonedas expone las debilidades de seguridad ante la creciente adopción institucional

Las DeFi, un segmento de rápido crecimiento del ecosistema más amplio de criptomonedas, están transformando los servicios financieros al automatizar los préstamos, el comercio y los seguros a través de contratos inteligentes.

Estas plataformas se basan en criptomonedas basadas en cadenas de bloques en lugar de dinero fiduciario para las transacciones y, si bien prometen eficiencia y transparencia, también introducen vulnerabilidades sistémicas. A diferencia de las instituciones financieras tradicionales, que operan bajo estrictos marcos regulatorios y de seguridad, muchas plataformas DeFi priorizan la velocidad de comercialización por sobre la gestión de riesgos. Como resultado, las fallas técnicas y las debilidades operativas pueden convertirse rápidamente en pérdidas a gran escala.

Si bien el protocolo central de la cadena de bloques está protegido por una criptografía sólida y un consenso descentralizado, persisten riesgos importantes en el ecosistema circundante. Muchos se deben a fallas de implementación, como errores en el software de nodos y en los contratos inteligentes, así como debilidades en billeteras o plataformas de intercambio de criptomonedas. Además, los atacantes explotan cada vez más los procesos operativos, las relaciones con los proveedores y las interfaces de usuario —áreas que las instituciones financieras tradicionales han fortalecido durante mucho tiempo—. Esta combinación de brechas técnicas y operativas hace que las plataformas centralizadas de intercambio, que agrupan grandes volúmenes de activos de los clientes, sean objetivos especialmente atractivos para los ciberdelincuentes. La creciente dependencia de los puentes entre cadenas para mover activos entre cadenas de bloques introduce superficies de ataque adicionales, que se han aprovechado repetidamente en algunos de los mayores hackeos de la industria.

La magnitud de los riesgos es evidente en los datos recientes. Un estudio realizado por Halborn, una empresa de ciberseguridad de activos digitales y cadenas de bloques, descubrió que las implementaciones de código no auditadas (software lanzado sin revisiones de seguridad formales) representan casi el 90% del valor total perdido en hackeos de DeFi. Sin auditorías, incluso las fallas básicas de codificación pueden pasar desapercibidas y dejar expuestas las vulnerabilidades críticas. Cuando los atacantes aprovechan estas brechas, las pérdidas pueden ser catastróficas porque el código controla directamente la forma en que se mueven los fondos y no hay una autoridad centralizada para intervenir.

Halborn también descubrió que más del 80% de los fondos robados procedían de compromisos fuera de la cadena, donde los atacantes aprovechaban las debilidades en el almacenamiento y la gestión de activos en lugar de las fallas en las aplicaciones de la cadena de bloques. Un ejemplo sorprendente es el hackeo de Bybit en febrero de 2025, en el que atacantes vinculados a Corea del Norte manipularon la interfaz utilizada para aprobar las transacciones. Al hacer que la pantalla pareciera legítima mientras ocultaban instrucciones maliciosas, engañaron a los empleados para que autorizaran una transferencia fraudulenta, lo que resultó en el robo de unos USD1,460 millones en la criptomoneda Ether. La vulneración desencadenó 200,000 solicitudes de retiro una hora después del anuncio, lo que creó un escenario similar a una corrida bancaria que agotó casi el 50% de los activos de reserva de la plataforma. Bybit se vio obligada a obtener préstamos de emergencia para estabilizar la liquidez y mantener las operaciones, lo que demuestra cuán rápido que puede evaporarse la confianza.

El hackeo de Bybit expuso debilidades que van más allá de los errores de codificación. Muchas plataformas de intercambio dependen de interfaces de transacciones que pueden manipularse, por lo que los empleados pueden aprobar las transferencias sin conocer todos los detalles. Los dispositivos diseñados para mantener los activos seguros, como las billeteras de hardware, a menudo no pueden interpretar transacciones complejas, lo que hace que los usuarios confíen en lo que aparece en la pantalla, incluso si es engañoso. Los sistemas que requieren varias aprobaciones para transferencias grandes, conocidos como configuraciones de firmas múltiples, también pueden fallar si hay muy pocas personas involucradas.

Mejorar la seguridad requerirá medidas prácticas: aislar los dispositivos críticos de las redes en línea, utilizar herramientas de análisis para detectar anticipadamente la suplantación de identidad e implementar herramientas que muestren claramente dónde irán los fondos antes de la aprobación. La incorporación de más firmantes en transacciones de alto valor y realizar auditorías independientes son ahora medidas de seguridad esenciales.

Fuente: Chainalysis

El mercado de criptoactivos absorbió la ola de vulneraciones de 2025 sin interrupciones sistémicas, pero es posible que no persista esa resiliencia. Un futuro hackeo multimillonario —o una serie de incidentes— podría socavar considerablemente la confianza del mercado. La base de inversores está evolucionando a medida que los activos digitales migran gradualmente desde la periferia de las finanzas hacia su núcleo. Los primeros en adoptarlos, dispuestos a tolerar la volatilidad y el riesgo operativo, están dando paso a actores institucionales y a inversores minoristas convencionales con una tolerancia al riesgo notablemente menor. En efecto, la creciente madurez del sector transformará la ciberseguridad de un diferenciador competitivo a un prerrequisito para el acceso al capital, la liquidez y la viabilidad a largo plazo. Las empresas que no puedan cumplir con estos estándares más estrictos pueden enfrentar no solo presión regulatoria, sino también fuga de capitales, consolidación o exclusión de las redes financieras críticas.

Las nuevas normas sobre activos digitales mejorarán la seguridad

Las normas recientes sobre activos digitales refuerzan la seguridad de dos maneras: indirectamente, al endurecer los controles sobre financiamiento ilícito —que limita la forma en la que los ciberdelincuentes monetizan los ataques—, y directamente, al elevar los estándares de resiliencia operativa y gestión de riesgos de las tecnologías de la información y las comunicaciones (TIC). En EE. UU., la Ley GENIUS establece requisitos para las criptomonedas estables en virtud de la Ley de Secreto Bancario y se centra principalmente en la lucha contra el lavado de dinero y el cumplimiento de las sanciones. La ley obliga a los emisores de criptomonedas estables a implementar procesos de verificación, presentación de informes y coordinación en la aplicación de medidas. También requiere mantener la capacidad de bloquear o congelar las transacciones vinculadas a un comportamiento ilegal, y pone efectivamente en la lista negra a las billeteras asociadas con actividades delictivas. Sin embargo, estas medidas son más eficaces contra identificadores ilícitos o sancionados conocidos y pueden ofrecer una protección limitada contra las técnicas de lavado de dinero que evolucionan rápidamente.

Por el contrario, la Unión Europea (UE) ya ha adoptado un enfoque más integral. El reglamento sobre mercados de criptoactivos (MiCA, por sus siglas en inglés), aprobado en 2023, se centra en los mercados de criptoactivos y establece estándares de gobernanza y divulgación para los emisores y proveedores de servicios. También introduce algunas obligaciones en materia de TIC y seguridad, aunque estas siguen siendo secundarias con respecto a su objetivo principal de integridad del mercado. La Ley de Resiliencia Operativa Digital (DORA, por sus siglas en inglés), en vigencia desde principios de 2025, va aún más lejos. Se aplica en todo el sector financiero, incluyendo proveedores de servicios de criptomonedas, e incorpora la ciberseguridad y la resiliencia operativa a través de requisitos detallados para la gestión de riesgos de las TIC, pruebas de resiliencia y respuesta a incidentes. A diferencia del enfoque más limitado de la Ley GENIUS sobre cumplimiento financiero, el MiCA y, especialmente, la DORA integran medidas más amplias de gobernanza cibernética y resiliencia en el marco regulatorio.

De cara al futuro, esperamos que los reguladores introduzcan marcos específicos para riesgos cibernéticos comparables a los productos financieros tradicionales para garantizar que los activos digitales se perciban como seguros y confiables. Es probable que estas medidas aumenten los costos de cumplimiento y presionen a los actores más pequeños, pero, en última instancia, deberían reforzar la resiliencia y reducir la probabilidad de pérdidas graves, lo que resulta positivo desde el punto de vista crediticio para la industria.

Las interrupciones de la computación en la nube revelan riesgos sistémicos

En la segunda mitad de 2025, salieron a la luz debilidades críticas en la infraestructura en la nube. Un corte importante en AWS en octubre interrumpió los servicios de miles de clientes durante más de 15 horas. Al incidente de AWS le siguió una falla en las operaciones en la nube de Azure de Microsoft, horas antes de que Microsoft declarara sus ganancias. Cloudflare, un proveedor de seguridad en la nube, también sufrió interrupciones del servicio durante este período. Si bien estos cortes se debieron a problemas técnicos y no a ciberataques, ofrecieron un anticipo vívido de lo que podría suceder si un proveedor importante se viera comprometido.

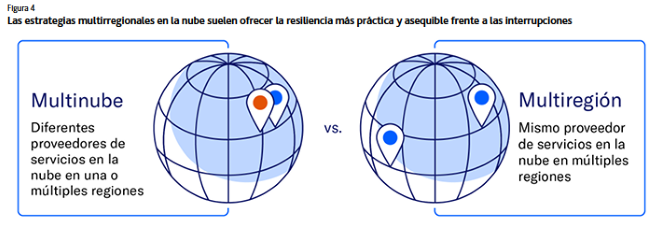

Dada la amplia y creciente dependencia de los servicios en la nube para sus operaciones, estos eventos subrayan la necesidad de una planificación sólida de la resiliencia. Un estudio realizado por la aseguradora Munich Re (Aa3 positiva) reveló que una interrupción de un día en un proveedor principal de servicios en la nube puede costar a sus clientes alrededor del 1% de sus ingresos anuales. Las organizaciones pueden reducir el riesgo diversificando las cargas de trabajo entre varios proveedores de servicios en la nube (multinube), distribuyendo datos entre regiones dentro de un solo proveedor (multirregión) o adoptando un enfoque híbrido que combine ambas estrategias.

Los sistemas multinube son muy complejos y costosos, y rara vez es posible replicar completamente la infraestructura en dos plataformas diferentes en la nube. Las implementaciones multirregionales, como la división de las cargas de trabajo entre los servidores de EE. UU. Este y Oeste, ofrecen una protección más asequible. La combinación de estos enfoques, cuando sea posible, puede proporcionar una estrategia de resiliencia equilibrada y eficaz.

Algunas empresas se están alejando de las estrategias exclusivamente en la nube, ya sea volviendo a soluciones in situ o adoptando modelos híbridos que combinan entornos in situ y en la nube para reducir la dependencia de un solo proveedor. En la práctica, esto a menudo significa mantener activos críticos —como datos confidenciales de clientes, algoritmos patentados o sistemas de transacciones centrales— en las instalaciones para un mayor control y seguridad, mientras se utiliza la nube para cargas de trabajo menos sensibles, como análisis, herramientas de colaboración o capacidad informática flexible. Si bien estos enfoques pueden mejorar la resiliencia y mitigar la dependencia de un solo proveedor, conllevan importantes ventajas y desventajas. El mantenimiento de entornos paralelos —entre regiones, plataformas o in situ— requiere una inversión sustancial en infraestructura, talento calificado y administración continua.

Las interrupciones sistémicas en la nube plantean riesgos crediticios inmediatos, mientras que los esfuerzos de mitigación ofrecen resiliencia futura

Desde una perspectiva crediticia, el riesgo sistémico de la nube representa un arma de doble filo. Por el lado negativo, un corte prolongado de los servicios de un importante proveedor en la nube, ya sea provocado por una falla técnica o un ciberataque, podría alterar simultáneamente los ingresos y las operaciones de miles de empresas y crear un evento sistémico comparable a una falla de la red eléctrica. Para los emisores que dependen en gran medida de la infraestructura en la nube, como los proveedores de software como servicio (SaaS, por sus siglas en inglés), esto constituye un importante riesgo operativo.

Por el lado positivo, un mayor reconocimiento de esta vulnerabilidad probablemente impulse una planificación de contingencia más sólida. Las interrupciones recientes de alto perfil pueden llevar a las empresas a reevaluar sus estrategias de la nube, que incluyen la inversión en arquitecturas multirregionales, la realización de simulaciones de tiempo de inactividad, la negociación de protecciones contractuales más sólidas y la exploración de enfoques híbridos para reducir los puntos únicos de falla.

De cara al futuro, es probable que aumente el interés regulatorio por el riesgo de concentración en la nube. Los responsables políticos pueden exigir la divulgación de información sobre la dependencia de la nube o explorar medidas de seguridad como la “capacidad de cambio” entre proveedores, aunque en la práctica, eso sigue siendo un gran desafío. La UE ha tomado la iniciativa con medidas como los requisitos de presentación de informes en virtud de la DORA, los mandatos de interoperabilidad de la Ley de Datos, las restricciones a la dependencia de un solo proveedor y las obligaciones contractuales para los proveedores de servicios en la nube en virtud de la Ley de Mercados Digitales (DMA, por sus siglas en inglés). Estas iniciativas sientan un fuerte precedente, y esperamos que otras jurisdicciones sigan sus pasos con marcos similares. Las grandes empresas que puedan demostrar estrategias de mitigación, como el mantenimiento de copias de seguridad sin conexión, sistemas secundarios en regiones alternativas o enfoques híbridos, estarán mejor posicionadas para hacer frente a las interrupciones.

El impulso global para armonizar las normas de ciberseguridad enfrenta desafíos

Las regulaciones cibernéticas fragmentadas y superpuestas están creando ineficiencias que desvían los recursos de los esfuerzos principales de seguridad. La actual heterogeneidad de normas obliga a las empresas a mantener programas de cumplimiento paralelos y a someterse a múltiples auditorías y ciclos de presentación de informes para satisfacer a diferentes reguladores. La armonización podría revertir esta tendencia al liberar los presupuestos para mejorar la seguridad de manera significativa, pero el progreso hacia la alineación global es lento.

Los comentarios de la industria subrayan el desafío. En abril pasado, una coalición de 45 directores de seguridad de la información de las principales corporaciones envió una carta abierta grupo de economías avanzadas del G7 y a la Organización para la Cooperación y el Desarrollo Económicos (OCDE) donde se instaba a los gobiernos a coordinar mejor las regulaciones cibernéticas. Advirtieron que el cumplimiento se ha vuelto “oneroso y dificultoso”, y citaron auditorías duplicadas y requisitos redundantes que desvían los recursos desde la defensa hacia el papeleo. Los legisladores estadounidenses y los grupos de la industria comparten esta preocupación, especialmente tras años de ampliación de los mandatos, como las normas de divulgación de infracciones de la Comisión de Bolsa y Valores (SEC, por sus siglas en inglés) y directivas específicas de cada sector. Las empresas también enfrentan sanciones y multas

regulatorias por incumplimiento.

Las grandes empresas a menudo deben hacer malabares con múltiples marcos. Estos incluyen el Reglamento general de protección de datos (RGPD) y la DORA en la UE, así como las leyes estatales y normas sectoriales en EE. UU. La simplificación también reduciría el riesgo de pasar por alto un requisito en un laberinto de normas, lo que podría derivar en multas costosas o daños a la reputación. La armonización, si se implementa correctamente, les permitiría a las empresas “hacer más con menos” y, al mismo tiempo, mantener normas de seguridad sólidas. Sin embargo, si se aplica de forma deficiente —por ejemplo, utilizando el argumento de la alineación normativa para revertir mandatos como parte de una agenda desregulatoria—, se debilitarían las protecciones.

La decisión de la Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA, por sus siglas en inglés) de retrasar su norma definitiva sobre notificación de ciberincidentes hasta mayo de 2026 ilustra esta tensión. Los partidarios ven la demora como un paso hacia la armonización: alinear los requisitos de la ley de notificación de ciberincidentes que afectan la infraestructura crítica (CIRCIA, por sus siglas en inglés) con otras normas federales y sectoriales para reducir la duplicación. Sin embargo, los detractores sostienen que posponer un lineamiento claro podría aumentar la vulnerabilidad de infraestructura crítica y allanar el camino para la desregulación con el pretexto de la “simplificación”.

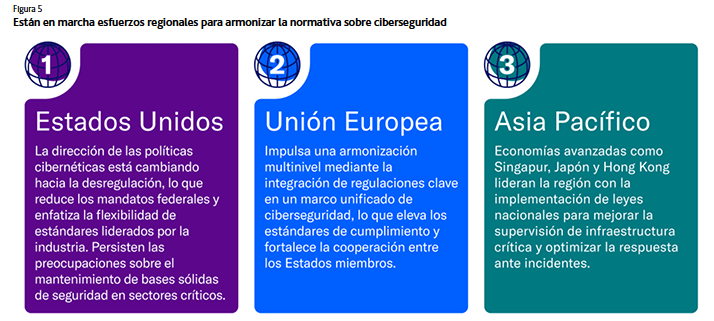

La dinámica regional pone de relieve caminos divergentes:

UE (Aaa estable): la UE sigue siendo el entorno más regulado y coordinado y sigue avanzando con su directiva sobre seguridad de las redes y los sistemas de información (NIS2, por sus siglas en inglés) y la nueva regulación DORA, las cuales elevan los estándares de cumplimiento y fortalecen la cooperación entre los Estados miembros.

EE. UU. (Aa1 estable): bajo la anterior administración Biden, la política federal sobre ciberseguridad se centró en mandatos más estrictos y fijó estándares centralizados. Por el contrario, la administración Trump señala un giro hacia la desregulación, con el objetivo de reducir las cargas de cumplimiento para las entidades locales. Por ejemplo, en noviembre pasado, la Comisión Federal de Comunicaciones (FCC, por sus siglas en inglés) eliminó los requisitos de ciberseguridad para los proveedores de telecomunicaciones, ya que los consideró ilegales e ineficaces. La decisión provocó un debate entre los responsables políticos, sobre todo por el reciente ataque de Salt Typhoon, que vulneró varias redes de telecomunicaciones importantes y expuso debilidades de seguridad críticas.

En cambio, el enfoque de la administración Trump hacia la ciberseguridad hace hincapié en la colaboración público-privada y en el intercambio de inteligencia sobre amenazas para contrarrestar las ciberamenazas extranjeras.

Asia Pacífico: la coordinación regional a través de la Asociación de Naciones de Asia Sudoriental (ASEAN, por sus siglas en inglés) sigue siendo limitada, sin un marco vinculante de armonización de la ciberseguridad a nivel regional. El progreso está impulsado en gran medida por las principales economías nacionales. Singapur (Aaa estable) ha ampliado su Ley de Ciberseguridad para cubrir la infraestructura digital básica e introdujo la concesión de licencias para servicios críticos. En 2026, entrarán en vigencia dos leyes nacionales de ciberseguridad. En Japón (A1 estable), la Ley de Ciberdefensa Activa exige la notificación de incidentes y estándares unificados para infraestructura crítica. La primera ley de ciberseguridad de la Región Administrativa Especial de Hong Kong, China (Aa3 estable) —— exige que los operadores de sistemas críticos establezcan unidades de gestión de seguridad, realicen evaluaciones de riesgos y auditorías periódicas e implementen planes de respuesta de emergencia para ciberincidentes.

Foros como el Grupo de los siete y la OCDE están avanzando en las discusiones sobre cooperación regulatoria, pero el progreso es lento. La armonización regional puede ganar terreno en 2026, pero será difícil lograr una verdadera alineación global, debido a prioridades nacionales y agendas legislativas contradictorias. Dado que los atacantes aprovechan las brechas más rápido de lo que los reguladores pueden cerrarlas, el desafío consistirá en introducir una armonización que fortalezca la resiliencia, en lugar de debilitarla.